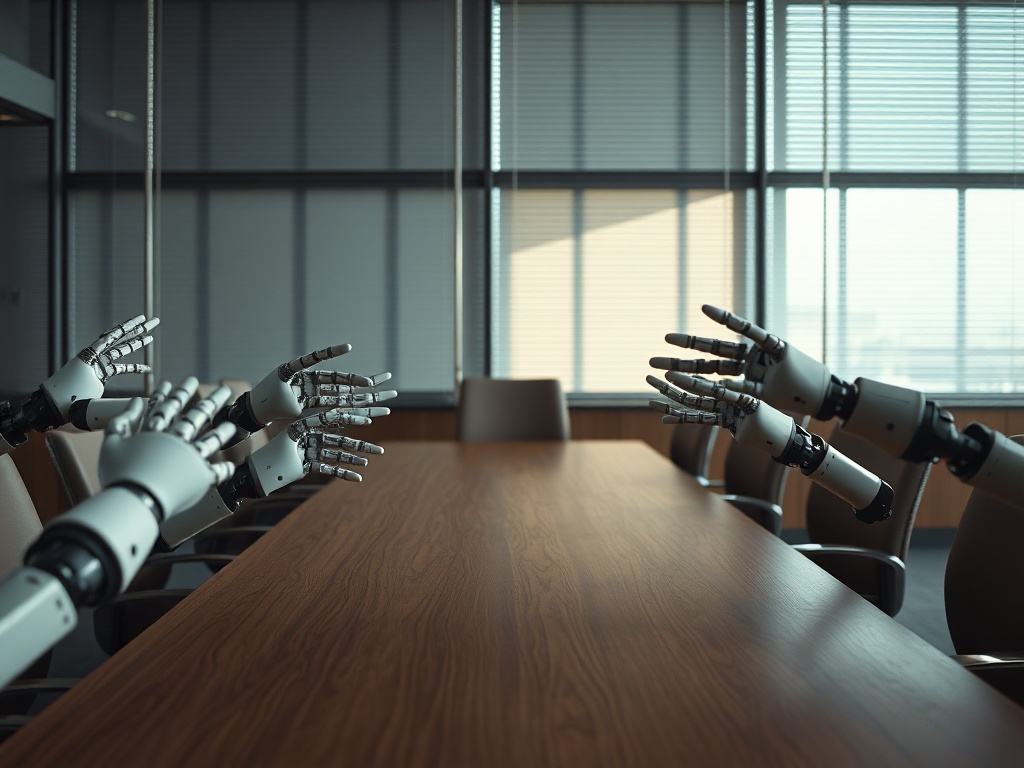

Una sala llena de poder y vacía de periferia

Esta semana, el Secretario del Tesoro de Estados Unidos convocó a los principales ejecutivos de la banca norteamericana a una reunión de emergencia en Washington. El motivo: los riesgos cibernéticos que plantea Claude Mythos, el nuevo modelo de inteligencia artificial desarrollado por Anthropic, que la propia compañía ha catalogado como poseedor de "riesgos de ciberseguridad sin precedentes". El modelo destaca por su capacidad de identificar vulnerabilidades en software a una velocidad que supera los ciclos tradicionales de reparación, los cuales oscilan entre 30 y 90 días. El presidente de la Reserva Federal también participó. Los CEOs de los bancos más grandes del país, también.

La imagen es poderosa. Y al mismo tiempo, sintomática.

No tengo acceso a la lista de asistentes, porque no fue divulgada. Pero el patrón de estas convocatorias de emergencia en el sistema financiero estadounidense tiene décadas de consistencia: se llama a quienes ya están dentro del círculo, a quienes hablan el mismo idioma regulatorio, a quienes fueron formados en las mismas escuelas de negocios y escalaron por las mismas estructuras. Se construye una sala de crisis con las mismas personas que, colectivamente, no anticiparon la crisis.

Eso no es un juicio moral. Es un diagnóstico de arquitectura organizacional.

Los equipos directivos que comparten origen, trayectoria y marco de referencia tienden a compartir también sus puntos ciegos. Y los puntos ciegos no se detectan desde adentro; se detectan desde la periferia. En ciberseguridad aplicada a IA, la periferia incluye a investigadores independientes, a comunidades de desarrolladores que ya estaban discutiendo las capacidades de Mythos en foros técnicos como Hacker News mucho antes de que el Tesoro convocara a nadie, y a expertos en seguridad ofensiva que operan fuera del perímetro corporativo tradicional. Esa inteligencia distribuida no estaba sentada en esa mesa.

El riesgo que Anthropic vio y los bancos no modelaron

Anthropics lanzó Claude Mythos sabiendo lo que tenía. La compañía misma advirtió sobre sus capacidades en identificación de vulnerabilidades. Eso merece atención analítica, porque implica que el riesgo no llegó de improviso: fue documentado por su propio creador antes del lanzamiento. Lo que falló no fue la información disponible, sino el mecanismo para procesarla e incorporarla a los modelos de riesgo de las instituciones financieras.

La banca estadounidense gasta cantidades considerables en ciberseguridad. Solo JPMorgan Chase declara una inversión anual de 15.000 millones de dólares en su reporte anual de 2025. El sistema financiero en su conjunto enfrenta pérdidas por incidentes cibernéticos estimadas en 12.500 millones de dólares anuales, según datos de IBM para 2025. Y aun así, la respuesta institucional ante un modelo de IA con capacidades de escaneo automatizado de vulnerabilidades fue reactiva: primero el lanzamiento, luego la alarma, luego la reunión.

Este es el patrón que me interesa diseccionar. No la tecnología en sí, sino la mecánica de quién tiene acceso a la señal temprana y quién la procesa.

Cuando el equipo que diseña los protocolos de riesgo comparte una única visión del mundo tecnológico —construida desde el centro del sistema financiero regulado— su capacidad para leer señales que emergen desde las márgenes del desarrollo de software se ve structuralmente limitada. Los foros donde se discutieron las capacidades de Mythos en tareas agénticas no son espacios marginales: son los espacios donde se forma la opinión técnica antes de que llegue a los reportes de analistas. Incorporar esas voces no es un gesto de apertura; es una ventaja de información.

Además, el diseño del propio modelo plantea una pregunta que ninguna regulación ha respondido aún con precisión: quiénes estuvieron en la mesa cuando se decidió lanzar Mythos con estas capacidades, y qué perspectivas sobre impacto sistémico en infraestructura crítica estaban representadas en esa sala. Anthropic tiene un historial de enfoque en seguridad que la distingue de otros actores del sector, pero el hecho de que el modelo sea catalogado como de riesgo sin precedentes por sus propios creadores y aun así salga al mercado sugiere que los mecanismos de gobernanza interna para evaluar externalidades en sectores críticos como la banca todavía están madurando.

Cuando la red de confianza no llega a tiempo

Lo que esta reunión de emergencia también revela es la fragilidad de las redes que el sistema financiero ha construido para gestionar riesgos tecnológicos de frontera. Una red robusta de capital social en ciberseguridad no se activa después del lanzamiento de una amenaza potencial; opera en tiempo real, porque está construida sobre relaciones de intercambio genuino con comunidades técnicas, investigadores de seguridad independientes, y equipos de inteligencia de amenazas que viven fuera de las estructuras corporativas tradicionales.

La convocatoria del Tesoro fue, en términos de arquitectura de red, una respuesta centralizada a un problema que ya era visible en nodos descentralizados. La velocidad con la que Claude Mythos puede exponer vulnerabilidades —según los propios funcionarios estadounidenses, más rápido de lo que los equipos humanos pueden parchar— no es una sorpresa técnica para quien monitorea los benchmarks de modelos agénticos. Era una proyección lógica de la trayectoria de capacidades que los propios desarrolladores llevan publicando en evaluaciones comparativas.

Los bancos que salgan mejor parados en el nuevo ciclo de amenazas basadas en IA no serán los que tengan el mayor presupuesto de ciberseguridad. Serán los que hayan construido canales de inteligencia temprana con las comunidades donde ese conocimiento se genera antes de volverse oficial. Eso requiere un tipo de apertura institucional que las jerarquías financieras tradicionales no incentivan de forma natural: requiere incorporar perfiles técnicos no convencionales en roles con acceso real a la toma de decisiones, no solo como consultores externos llamados después de que el problema ya existe.

El sector financiero tiene 28 billones de dólares en depósitos estadounidenses bajo custodia, según datos de la FDIC para el primer trimestre de 2026. Un único incidente sistémico podría generar pérdidas por contagio modeladas entre 100.000 y 500.000 millones de dólares, de acuerdo con las pruebas de estrés de la Reserva Federal de 2025. Con esa exposición, el costo de no tener la inteligencia correcta en la sala no es un costo de reputación. Es un costo de capital.

La diversidad de pensamiento como ventaja de información

El liderazgo corporativo que llega a esta lectura probablemente ya tiene un equipo de ciberseguridad. Lo que rara vez tiene es un mecanismo formal para que las señales que circulan en la periferia técnica lleguen al nivel donde se toman decisiones de riesgo antes de que se conviertan en crisis.

La reunión en el Tesoro es un síntoma de ese déficit. No de mala fe institucional, sino de una arquitectura de red que fue diseñada para gestionar el mundo que ya conocemos, no el que está emergiendo. Claude Mythos no es la última herramienta con capacidades duales que va a presionar los límites de la infraestructura financiera. El ciclo se va a repetir, y la velocidad entre lanzamiento y amenaza operativa se va a comprimir.

La respuesta estructural no es contratar más analistas de ciberseguridad del mismo perfil. Es reconstruir las redes de inteligencia desde principios distintos: incorporar pensamiento heterodoxo en los comités de riesgo tecnológico, establecer canales permanentes con comunidades de investigación independiente, y diseñar mecanismos de escalada que no dependan de que el Tesoro convoque una reunión para que la información llegue a quien puede actuar sobre ella.

Los directorios que hoy tienen todas las sillas ocupadas por ejecutivos con trayectorias casi idénticas están apostando a que el próximo riesgo va a parecerse a los anteriores. Esa apuesta tiene un precio que ya está siendo cotizado en el mercado: las acciones del sector de ciberseguridad subieron un 8% en la jornada del 10 de abril. Alguien ya está cobrando por el punto ciego que la sala del Tesoro tardó en ver.

Observa tu próximo comité de riesgo tecnológico con la misma frialdad con la que un auditor revisa un balance: si todos los que están sentados llegaron al mismo punto por el mismo camino, el comité no tiene diversidad de señal, tiene consenso disfrazado de análisis, y eso lo convierte en el primer activo que una amenaza emergente va a explotar.